Opqz é uma família DJVU de infecções do tipo ransomware 1. A infecção criptografa seus arquivos particulares (vídeo, fotos, documentos). Os arquivos criptografados podem ser rastreados pela extensão “.opqz” específica. Então, você não pode usá-los.

Neste tutorial, tentarei ajudá-lo a remover o Opqz ransomware gratuitamente . Além disso, vou ajudá-lo a decodificar seus arquivos criptografados.

O que é “Opqz”?

O Opqz pode ser identificado corretamente como uma infecção do tipo ransomware.

Ransomware é um tipo específico de vírus que criptografou seus documentos e obriga a pagar para restaurá-los. Observe que a família DJVU (aka STOP) ransomware foi revelada e analisada pela primeira vez pelo analista de vírus Michael Gillespie2.Opqz é basicamente semelhante a outros representantes da mesma família: Mado, Npsk, Remk, Foop. Ele criptografa todos os tipos de arquivos populares. Portanto, os usuários não podem usar seus arquivos. O Opqz adiciona sua extensão “.opqz” específica a todos os arquivos. Por exemplo, o arquivo “video.avi” será alterado para “video.avi.opqz”. Assim que a criptografia for realizada com êxito, o Opqz gera um arquivo específico “_readme.txt” e o adiciona em todas as pastas que contêm os arquivos modificados.

Aqui estão as informações para o Opqz:

| Família Ransomware3 | DJVU/STOP4 ransomware |

| Extensão | .opqz |

| Nota sobre o ransomware | _readme.txt |

| Resgate | De US $490 a US $980 (em Bitcoins) |

| Contato | [email protected], [email protected] |

| Detecção5 | Trojan-PSW.Win32.Coins.vwm, Win32/Filecoder.OBC, Spyware.Agent |

| Sintomas | Seus arquivos (fotos, vídeos, documentos) têm uma extensão .opqz e você não pode abri-la |

| Fix Tool | Veja se o seu sistema foi afetado pelo vírus de arquivo .opqz |

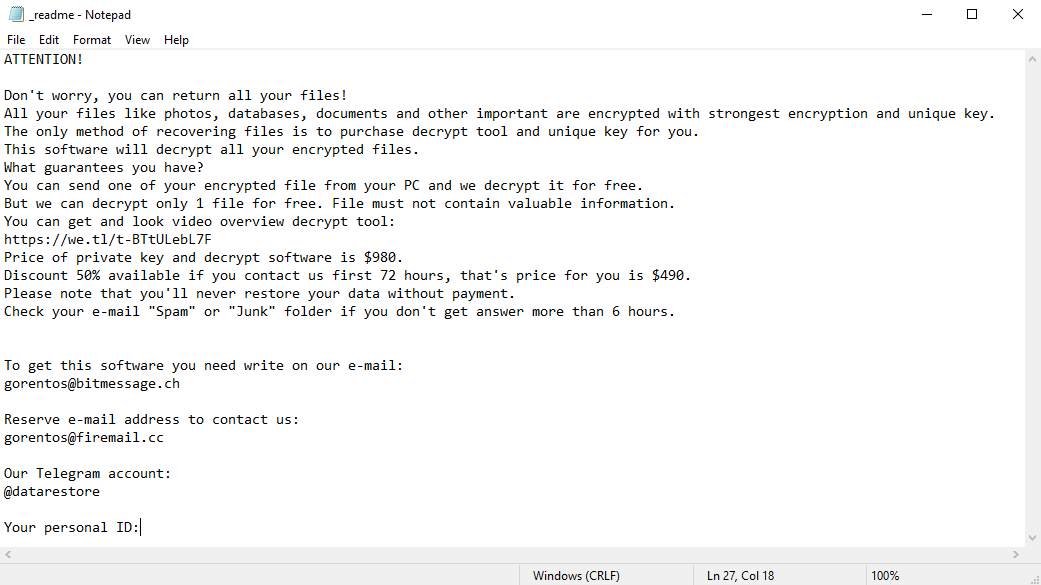

Este texto solicitando pagamento é para restaurar arquivos por meio de uma chave de descriptografia:

O alerta assustador que exige que os usuários paguem o resgate para descriptografar os dados codificados contém esses avisos frustrantes

O algoritmo de criptografia usado pelo Opqz é AES-256. Portanto, se seus arquivos foram criptografados com uma chave de descriptografia específica, que é totalmente distinta e não há outras cópias. A triste realidade é que é impossível recuperar as informações sem a chave exclusiva disponível.

Caso o Opqz funcione no modo online, é impossível obter acesso à chave AES-256. Ele é armazenado em um servidor remoto de propriedade das fraudes que distribuem o vírus Opqz.

Para receber a chave de descriptografia, o pagamento deve ser de US $ 980. Para obter os detalhes do pagamento, as vítimas são encorajadas pela mensagem a entrar em contato com as fraudes por e-mail ([email protected]) ou via Telegram.

Também há uma quantidade significativa de mensagens de usuários atacados pelo Opqz ransomware, que receberam uma versão alterada do arquivo readme.txt, que contém outro preço para a chave de descriptografia. Para descriptografia, eles estão pedindo até 1400 $, mas para descriptografia em 72 horas, estão pedindo menos – apenas 400 $. Parece uma isca simples para vítimas de pânico que querem recuperar seus arquivos aqui e agora.

Não pague pelo Opqz!

Por favor, tente usar os backups disponíveis ou a ferramenta Decrypter

O arquivo _readme.txt também indica que os proprietários do computador devem entrar em contato com os representantes do Opqz durante 72 horas, a partir do momento em que os arquivos foram criptografados. Com a condição de entrar em contato dentro de 72 horas, os usuários receberão um desconto de 50%, assim o valor do resgate será minimizado em até US $ 490). No entanto, fique longe de pagar o resgate!

Eu recomendo fortemente que você não entre em contato com essas fraudes e não pague. Uma das soluções de trabalho mais reais para recuperar os dados perdidos – basta usar os backups disponíveis ou usar Decrypter tool.

Such advices are not just words. That was a lot of cases when victim contacted fraudsters via email they left in _readme.txt, and then crooks started forcing the user to pay for decryption, menacing to delete all files from the computer. And that’s not over – after all, ransomware distributors likely sold user’s email to someone, who then spammed this user with disgusting ads.

Esses conselhos não são apenas palavras. Foram muitos os casos em que a vítima entrou em contato com os fraudadores por e-mail que eles deixaram em _readme.txt e os criminosos começaram a forçar o usuário a pagar pela descriptografia, ameaçando excluir todos os arquivos do computador. E isso ainda não acabou – afinal, os distribuidores de ransomware provavelmente venderam o email do usuário para alguém, que depois enviou um spam a ele com anúncios nojentos.

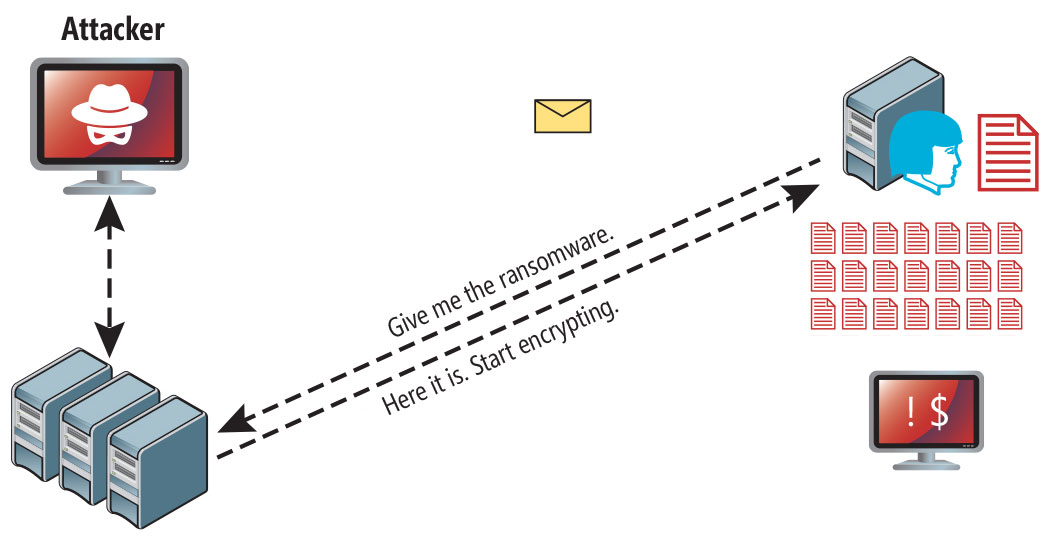

A peculiaridade de todos esses vírus aplica um conjunto de ações semelhante para gerar a chave de descriptografia exclusiva para recuperar os dados cifrados.

Os distribuidores de ransomware Opqz provavelmente são os melhores amigos dos distribuidores Lokd e Remk, porque iniciaram a mesma campanha de distribuição. Muitos e-mails dos usuários receberam a mesma carta, na qual são convidados a participar dos testes de novos navegadores. Fraudadores que oferecem “um navegador novo, rápido e seguro, disponível gratuitamente, porque precisamos de feedback sobre possíveis bugs ou atualizações”. O navegador que ele oferece para instalar é um navegador Yandex remodelado e transformado, detectado pela maioria dos softwares anti-malware como um programa potencialmente indesejado (PUP). Em conjunto com o navegador PUP, o usuário obtém ransomware em seu PC e, hoje, 30 de março de 2020, a remessa de Opqz ransomware que foi distribuída dessa maneira já está criptografando os dados do usuário. Portanto, se você receber um email assim – nem o abra.

Assim, a menos que o ransomware ainda esteja no estágio de desenvolvimento ou possua algumas falhas difíceis de rastrear, recuperar manualmente os dados criptografados é algo que você não pode realmente executar. A única solução para evitar a perda de seus valiosos dados é fazer regularmente backups de seus arquivos cruciais.

Observe que, mesmo que você mantenha esses backups regularmente, eles devem ser colocados em um local específico sem demora, sem estar conectado à estação de trabalho principal.

O recurso específico de todo ransomware – inicialização atrasada – pode causar contaminação dos backups do sistema. E se você tentar usar o backup contaminado para restaurar seu sistema após o ataque do Opqz ransomware – ficará muito frustrado com os resultados. O início atrasado significa que o ransomware iniciará seu ataque somente após um comando de um servidor de comando e, uma vez iniciado, esse comando, todos os computadores conectados à Internet e com o ransomware a bordo serão atacados. E todos os novos PCs on-line com este ransomware a bordo (como um PC de backup recém-restaurado a partir de uma aparência semelhante à clara) também serão criptografados.

Por exemplo, o backup pode ser mantido na unidade flash USB ou em algum armazenamento externo alternativo do disco rígido. Opcionalmente, você pode consultar a ajuda do armazenamento de informações on-line (em nuvem).

Desnecessário mencionar que, quando você mantém seus dados de backup em seu dispositivo comum, eles podem ser codificados da mesma forma que outros dados.

Por esse motivo, localizar o backup no computador principal certamente não é uma boa ideia.

N.B. O ransomware OPQZ, como a maioria dos outros ransomware, tem problemas significativos com a criptografia de arquivos grandes. Portanto, se você possui o OPQZ no seu PC, e não pode esperar pela descriptografia – você pode tentar “descriptografar” grandes arquivos manualmente – apenas exclua a extensão .opqz do nome do arquivo e tente abri-la da maneira usual. Mas, no entanto, não é uma panacéia contra o ransomware e, mais cedo ou mais tarde, eles poderão criptografar algo maior que fotos, documentos ou mais.

How I was infected?

Opqz has a various methods to built into your system. But it doesn’t really matter what method was used in your case.

Crackithub[.]com, kmspico10[.]com, crackhomes[.]com, piratepc[.]net — sites that distribute DJVU Ransomware. Any app downloaded from there sites can be infected by this ransomware.

Examples of such sites:

xxxxs://crackithub[.]com/adobe-acrobat-pro/ xxxxs://crackithub[.]com/easyworship-7-crack/ xxxxs://kmspico10[.]com/ xxxxs://kmspico10[.]com/office-2019-activator-kmspico/ xxxxs://piratepc[.]net/category/activators/ xxxxs://piratepc[.]net/startisback-full-cracked/

Opqz ransomware attack following a successful phishing attempt.

- hidden installation along with other apps, especially the utilities that work as freeware or shareware;

- dubious link in spam emails leading to the Opqz installer

- online free hosting resources;

- using illegal peer-to-peer (P2P) resources for downloading pirated software.

There were cases when the Opqz virus was disguised as some legitimate tool, for example, in the messages demanding to initiate some unwanted software or browser updates. This is typically the way how some online frauds aim to force you into installing the Opqz ransomware manually, by actually making you directly participate in this process.

Opsk ransomware usually gets to user’s computers in “bundle” with other malicious software, like adware, browser hijackers, or (less frequent) trojans and keyloggers. This “chained” malware has the same creator as ransomware have, and serving to collect private data of random users and making money for advertising.

Also, beware of “free and effective” software, that could contain anything, depending on who is the friend of this “software” developers. In pack with such software users can usually find adware and browser hijackers of some sort, but there is also no barrier for ransomware or trojan injection.

Surely, the bogus update alert will not indicate that you are going to actually inject the Opqz ransomware. This installation will be concealed under some alert mentioning that allegedly you should update Adobe Flash Player or some other dubious program whatsoever.

Assuming all mentioned – you need to be very suspicious of all advertising letters you get on your e-mail and avoid all attempts of installing unknown software on your computer. Also, beware of sudden updates of “very important soft your computer cannot run without!” – at least such “updates” will deliver some simple malware on your PC.

Of course, the cracked apps represent the damage too. Using P2P is both illegal and may result in the injection of serious malware, including the Opqz ransomware.

To sum up, what can you do to avoid the injection of the Opqz ransomware into your device? Even though there is no 100% guarantee to prevent your PC from getting damaged, there are certain tips I want to give you to prevent the Opqz penetration. You must be cautious while installing free software today.

Make sure you always read what the installers offer in addition to the main free program. Stay away from opening dubious email attachments. Do not open files from the unknown addressees. Of course, your current security program must be always updated.

The malware does not speak openly about itself. It will not be mentioned in the list of your available programs. However, it will be masked under some malicious process running regularly in the background, starting from the moment when you launch your computer.

UPD. 27. 03. 2020. A statistic that was been collected by our team showed an interesting trend: a lot of ransomware is distributed via Torrents, and Opqz is not an exclusion. It was been detected in cinema and music seedings at 1337X torrent tracker. So, be careful when downloading something via Torrent!

The message by the Opqz ransomware states the following frustrating information:

ATTENTION! Don't worry, you can return all your files! All your files like photos, databases, documents and other important are encrypted with the strongest encryption and unique key. The only method of recovering files is to purchase a decrypt tool and unique key for you. This software will decrypt all your encrypted files. What guarantees you have? You can send one of your encrypted file from your PC and we decrypt it for free. But we can decrypt only 1 file for free. File must not contain valuable information. You can get and look video overview decrypt tool: https://we.tl/t-WOqGXn9sLJ Price of private key and decrypt software is $980. Discount 50% available if you contact us first 72 hours, that's price for you is $490. Please note that you'll never restore your data without payment. Check your e-mail "Spam" or "Junk" folder if you don't get answer more than 6 hours. To get this software you need write on our e-mail: [email protected] Reserve e-mail address to contact us: [email protected] Your personal ID: XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX

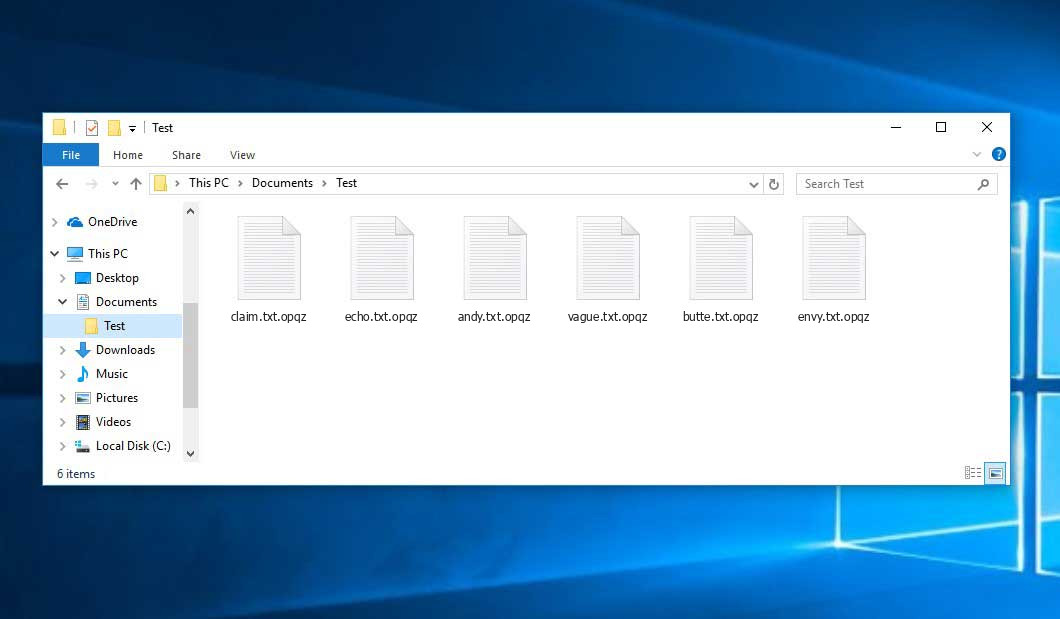

The image below gives a clear vision of how the files with “.opqz” extension look like:

How to remove Opqz virus?

In addition to encode a victim’s files, the Opqz virus has also started to install the Azorult Spyware on system to steal account credentials, cryptocurrency wallets, desktop files, and more.

Reasons why I would recommend GridinSoft6

The is an excellent way to deal with recognizing and removing threats – using Gridinsoft Anti-Malware. This program will scan your PC, find and neutralize all suspicious processes7.

Download Removal Tool.

You can download GridinSoft Anti-Malware by clicking the button below:

Run the setup file.

When the setup file has finished downloading, double-click on the setup-antimalware-fix.exe file to install GridinSoft Anti-Malware on your computer.

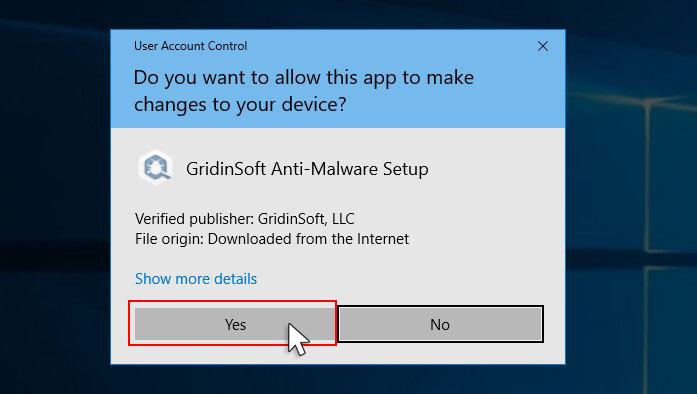

An User Account Control asking you about to allow GridinSoft Anti-Malware to make changes to your device. So, you should click “Yes” to continue with the installation.

Press “Install” button.

Once installed, Anti-Malware will automatically run.

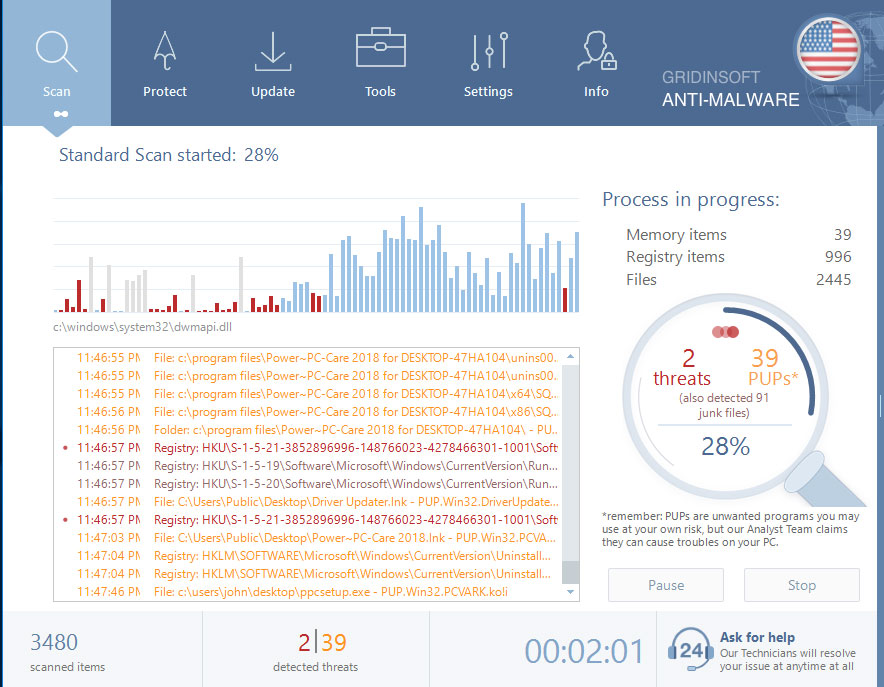

Wait for the Anti-Malware scan to complete.

GridinSoft Anti-Malware will automatically start scanning your computer for Opqz infections and other malicious programs. This process can take a 20-30 minutes, so I suggest you periodically check on the status of the scan process.

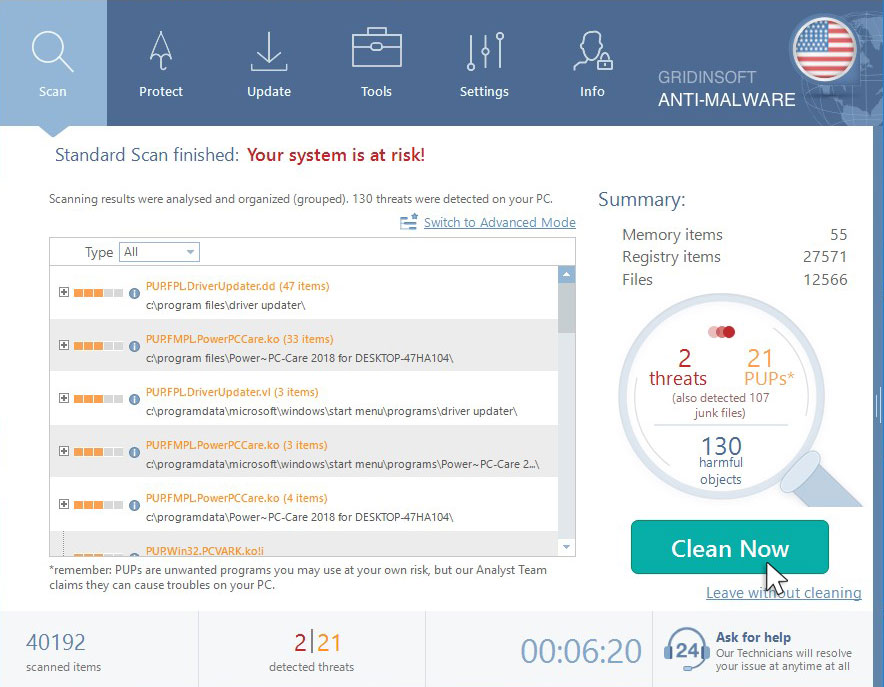

Click on “Clean Now”.

When the scan has completed, you will see the list of infections that GridinSoft Anti-Malware has detected. To remove them click on the “Clean Now” button in right corner.

How to decrypt .opqz files?

Restore solution for big “.opqz files“

Try removing .opqz extension on a few BIG files and opening them. Either the Opqz ransomware read and did not encrypt the file, or it bugged and did not add the filemarker. If your files are very large (2GB+), the latter is most likely. Please, let me know in comments if that will work for you.

The newest extensions released around the end of August 2019 after the criminals made changes. This includes Npsk, Remk, Foop, etc.

As a result of the changes made by the criminals, STOPDecrypter is no longer supported. Tt has been removed and replaced with the Emsisoft Decryptor for STOP Djvu Ransomware developed by Emsisoft and Michael Gillespie.

You can download free decryption tool here: Decryptor for STOP Djvu.

Download and run decryption tool.

Start downloading the decryption tool.

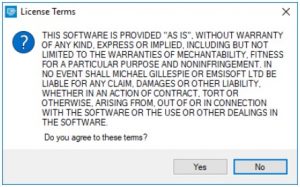

Make sure to launch the decryption utility as an administrator. You need to agree with the license terms that will come up. For this purpose, click on the “Yes” button:

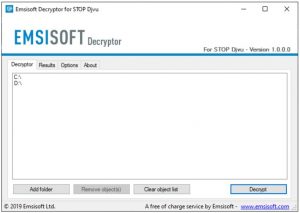

As soon as you accept the license terms, the main decryptor user interface comes up:

Select folders for decryption.

Based on the default settings, the decryptor will automatically populate the available locations in order to decrypt the currently available drives (the connected ones), including the network drives. Extra (optional) locations can be selected with the help of the “Add” button.

Decryptors normally suggest several options considering the specific malware family. The currently possible options are presented in the Options tab and can be activated or deactivated there. You may locate a detailed list of the currently active Options below.

Click on the “Decrypt” button.

As soon as yo add all the desired locations for decryption into the list, click on the “Decrypt” button in order to initiate the decryption procedure.

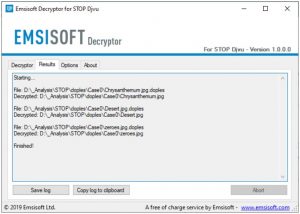

Note that the main screen may turn you to a status view, letting you know of the active process and the decryption statistics of your data:

The decryptor will notify you as soon as the decryption procedure is completed. If you need the report for your personal papers, you can save it by choosing the “Save log” button. Note that it is also possible to copy it directly to your clipboard and to paste it into emails or forum messages if you need to do so.

Frequently Asked Questions

How can I open “.opqz” files?

opqz files contain important information. How can I decrypt them urgently?

If not, then you can try to restore them through the system function – Restore Point.

All other methods will require patience.

You have advised using GridinSoft Anti-Malware to remove Opqz. Does this mean that the program will delete my encrypted files?

You need GridinSoft Anti-Malware to remove active system infections. The virus that encrypted your files is most likely still active and periodically,

runs a test for the ability to encrypt even more files. In addition, these viruses install keyloggers and backdoors for further malicious actions

(for example theft of passwords, credit cards) often.

Why is the OPQZ decrypter stuck on “Starting”?

Decrytor did not decrypt all my files, or not all of them were decrypted. What should I do?

We will keep you posted on when new Opqz keys or new decryption programs appear.

What can I do right now?

- In the United States: On Guard Online;

- In Canada: Canadian Anti-Fraud Centre;

- In the United Kingdom: Action Fraud;

- In Australia: SCAMwatch;

- In New Zealand: Consumer Affairs Scams;

- In France: Agence nationale de la sécurité des systèmes d’information;

- In Germany: Bundesamt für Sicherheit in der Informationstechnik;

- In Ireland: An Garda Síochána;

Video Guide

It’s my favorite video tutorial: How to use GridinSoft Anti-Malware and Emsisoft Decryptor for fix ransomware infections.

If the guide doesn’t help you to remove Opqz infection, please download the GridinSoft Anti-Malware that I recommended. Also, you can always ask me in the comments for getting help.

User Review

( votes)References

- Infecção do tipo ransomware: https://en.wikipedia.org/wiki/Ransomware

- Twitter: https://twitter.com/demonslay335

- Meus arquivos são criptografados por ransomware, o que devo fazer agora?

- Sobre o DJVU (STOP) Ransomware.

- Enciclopédia de ameaças.

- GridinSoft Anti-Malware Review from HowToFix site: https://howtofix.guide/gridinsoft-anti-malware/

- More information about GridinSoft products: https://gridinsoft.com/comparison