A família de infecções ransomware do tipo Tgvv é responsável por criptografar seus arquivos (vídeos, fotos, documentos) e pode ser identificada pela extensão “.tgvv”. Este vírus utiliza um método de criptografia forte, impossibilitando o cálculo da chave de descriptografia.

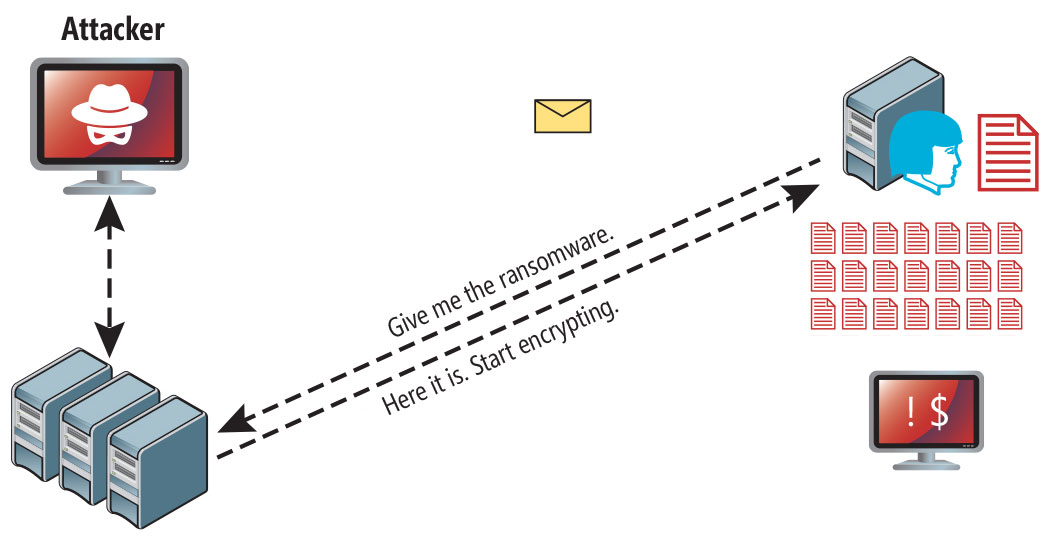

O Tgvv atribui uma chave única a cada vítima, com uma exceção:

- Caso o Tgvv não consiga estabelecer uma conexão com o servidor de comando e controle (C&C Server) antes de iniciar o processo de criptografia, ele utilizará a chave offline. Essa chave é idêntica para todas as vítimas, possibilitando a descriptografia de arquivos durante um ataque de ransomware.

Reuni uma coleção completa de todas as soluções, dicas e práticas possíveis para neutralizar o vírus Tgvv e descriptografar arquivos. Em alguns casos, é fácil recuperar seus arquivos. E às vezes é simplesmente impossível.

Existem vários métodos universais para recuperar arquivos .tgvv criptografados, que serão demonstrados abaixo. É vital ler todo o manual de instruções com atenção e certificar-se de que compreendeu tudo. Não pule nenhuma etapa. Cada uma dessas etapas é muito importante e deve ser concluída por você.

Vírus Tgvv?

☝️ O Tgvv pode ser identificado corretamente como uma infecção por ransomware STOP/DJVU.

Tgvv

🤔 O vírus Tgvv é um ransomware originário da família DJVU/STOP. Seu objetivo principal é criptografar arquivos que são importantes para você. Depois que o vírus ransomware pede às suas vítimas uma taxa de resgate ($ 490 – $ 980) em BitCoin.

O malware Tgvv, um ransomware específico, criptografa seus arquivos e obriga você a pagar para restaurá-los. A família de ransomware Djvu/STOP foi inicialmente revelada e analisada pelo analista de vírus Michael Gillespie.

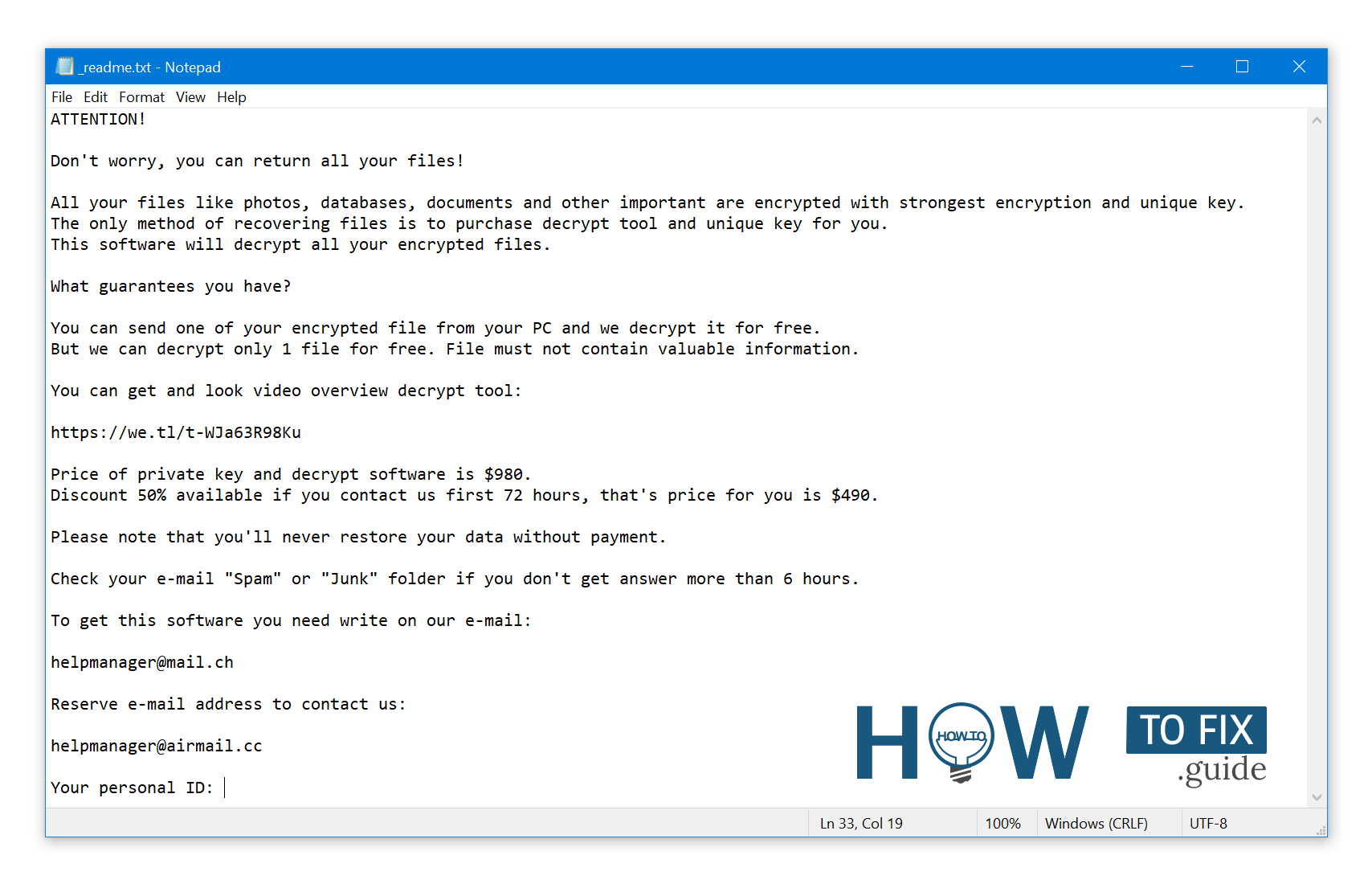

O vírus Tgvv compartilha semelhanças com outros ransomwares DJVU, como Bhgr, Bhtw e Bhui. Ele criptografa uma ampla variedade de arquivos populares e acrescenta sua extensão exclusiva “.tgvv” a cada um deles. Por exemplo, o arquivo “1.jpg” será alterado para “1.jpg.tgvv“. Após a conclusão da criptografia, o vírus gera um arquivo de mensagem especial chamado “_readme.txt” e o deixa em todas as pastas que contêm os arquivos modificados.

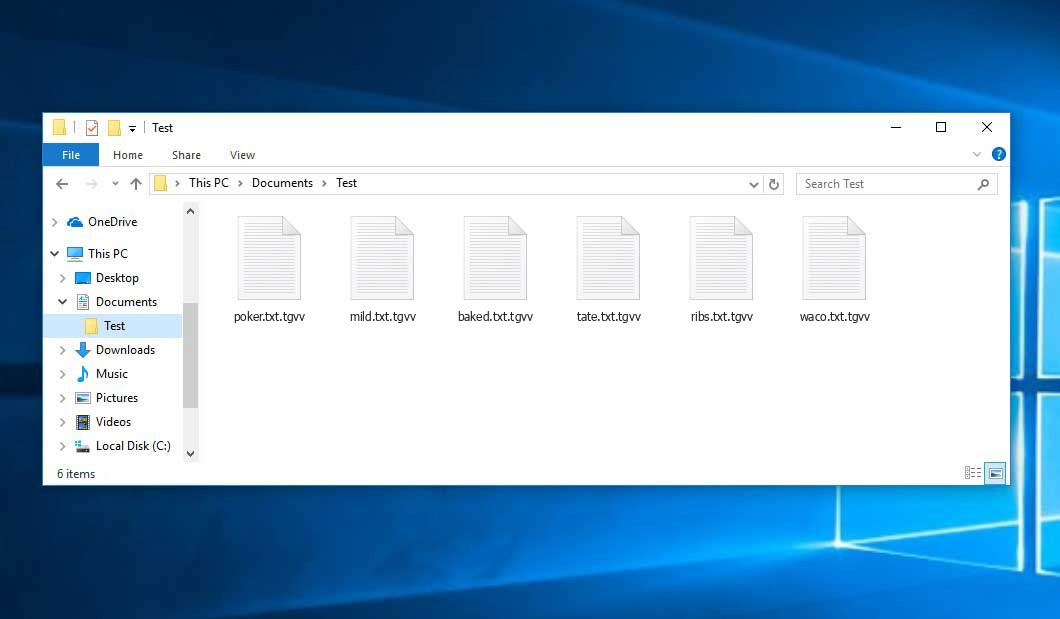

A imagem abaixo dá uma visão clara de como ficam os arquivos com extensão “.tgvv”:

| Nome | Vírus Tgvv |

| Família Ransomware1 | DJVU/STOP2 ransomware |

| Extensão | .tgvv |

| Nota de ransomware | _readme.txt |

| Resgate | De $490 a $980 (em Bitcoins) |

| Contato | [email protected], [email protected] |

| Detecção | Win32.Virlock.Gen.4, NSIS/Injector.MK, Generic.Trojan.Malicious.DDS |

| Sintomas |

|

| Ferramenta de correção |

Para remover possíveis infecções por malware, verifique seu PC:

6 dias de teste gratuito disponível. |

Este texto solicitando o pagamento é para recuperar os arquivos via chave de descriptografia:

_readme.txt (STOP/DJVU Ransomware) – O alerta assustador exigindo que os usuários paguem o resgate para descriptografar os dados codificados contém esses avisos frustrantes

O ransomware Tgvv age por meio de um conjunto de processos que realizam diversas tarefas no computador da vítima. Um dos primeiros processos lançados é o winupdate.exe, que simula um falso prompt de atualização do Windows durante o ataque. Esse método é utilizado para convencer a vítima de que a desaceleração repentina do sistema é causada por uma atualização genuína do Windows. Ao mesmo tempo, o ransomware executa outro processo (geralmente com um nome aleatório de quatro caracteres) responsável por escanear o sistema em busca dos arquivos-alvo e criptografá-los. Em seguida, o ransomware exclui as cópias de sombra de volume do sistema utilizando o seguinte comando CMD:

vssadmin.exe Delete Shadows /All /Quiet

Após a exclusão das cópias de sombra, torna-se impossível restaurar o estado anterior do computador usando pontos de restauração do sistema. Os operadores de ransomware estão eliminando qualquer método baseado no sistema operacional Windows que possa ajudar a vítima a recuperar os arquivos gratuitamente. Além disso, os criminosos modificam o arquivo HOSTS do Windows, adicionando uma lista de domínios e mapeando-os para o IP local. Como resultado, ao tentar acessar um dos sites bloqueados, a vítima encontrará o erro DNS_PROBE_FINISHED_NXDOMAIN.

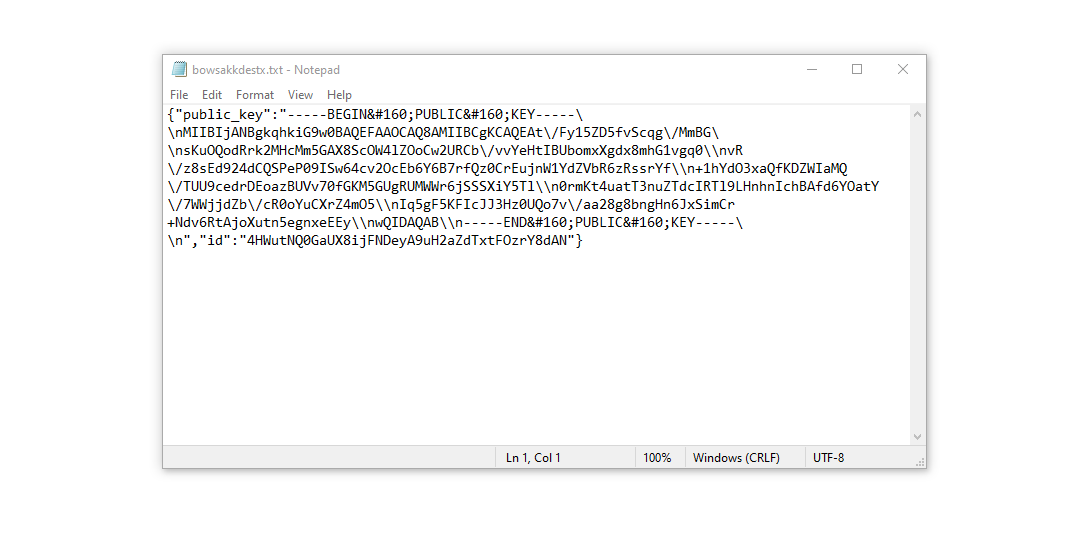

Observamos que o ransomware tenta bloquear sites que fornecem diversos guias e instruções para usuários de computador. É evidente que, ao restringir domínios específicos, os criminosos buscam impedir que a vítima acesse informações relevantes e úteis relacionadas a ataques de ransomware online. Além disso, o vírus salva dois arquivos de texto no computador da vítima, que contêm detalhes relacionados ao ataque: a chave de criptografia pública e o ID pessoal da vítima. Esses arquivos são denominados bowsakkdestx.txt e PersonalID.txt.

Após todas essas modificações, o malware não para por aí. As variantes do ransomware STOP/DJVU costumam implantar o Trojan de roubo de senhas Vidar em sistemas comprometidos. Essa ameaça possui uma extensa lista de recursos, tais como:

- Extrair informações de login/senha do Steam, Telegram e Skype;

- Roubar carteiras de criptomoedas;

- Baixar e executar malwares no computador;

- Obter acesso aos cookies do navegador, senhas salvas, histórico de navegação e muito mais;

- Visualizar e manipular arquivos no computador da vítima;

- Permitir que hackers executem remotamente outras tarefas no computador da vítima.

O algoritmo de criptografia usado pelo ransomware DJVU/STOP é o AES-256. Portanto, se seus documentos foram criptografados com uma chave de descriptografia online, isso é totalmente diferente. A triste realidade é que é impossível descriptografar os arquivos sem a chave exclusiva.

Caso o Tgvv funcione no modo online, é impossível para você obter acesso à chave AES-256. Ele é armazenado em um servidor remoto de propriedade dos fraudadores que promovem o vírus Tgvv.

Para receber a chave de descriptografia, o pagamento deve ser de $ 980. Para obter os detalhes do pagamento, as vítimas são incentivadas pela mensagem a entrar em contato com as fraudes por e-mail ([email protected]).

A mensagem do ransomware informa as seguintes informações:

ATTENTION! Don't worry, you can return all your files! All your files like photos, databases, documents and other important are encrypted with strongest encryption and unique key. The only method of recovering files is to purchase decrypt tool and unique key for you. This software will decrypt all your encrypted files. What guarantees you have? You can send one of your encrypted file from your PC and we decrypt it for free. But we can decrypt only 1 file for free. File must not contain valuable information. You can get and look video overview decrypt tool: https://we.tl/t-WJa63R98Ku Price of private key and decrypt software is $980. Discount 50% available if you contact us first 72 hours, that's price for you is $490. Please note that you'll never restore your data without payment. Check your e-mail "Spam" or "Junk" folder if you don't get answer more than 6 hours. To get this software you need write on our e-mail: [email protected] Reserve e-mail address to contact us: [email protected] Your personal ID: XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX

Não pague pelo Tgvv!

Por favor, tente usar os backups disponíveis ou a ferramenta Decrypter

O arquivo _readme.txt também instrui os proprietários do computador a entrarem em contato com os representantes do Tgvv dentro de 72 horas a partir da criptografia dos arquivos. Ao entrar em contato dentro desse prazo, os usuários receberão um desconto de 50% no valor do resgate, reduzindo-o para $490. No entanto, é altamente recomendável que você evite pagar o resgate!

Recomendo enfaticamente que você não entre em contato com esses golpistas e não faça o pagamento. A solução mais eficaz para recuperar os dados perdidos é utilizar os backups disponíveis ou utilizar a ferramenta Decrypter.

A característica comum desses vírus é a execução de ações semelhantes para gerar uma chave de descriptografia exclusiva e recuperar os dados criptografados.

Portanto, a menos que o ransomware esteja em fase de desenvolvimento ou possua falhas difíceis de serem identificadas, a recuperação manual dos dados criptografados é algo que você não conseguirá realizar. A única solução para evitar a perda de seus dados valiosos é fazer backups regulares de seus arquivos importantes.

Lembre-se de que, mesmo ao manter backups regularmente, eles devem ser armazenados em um local específico e seguro, não estando conectados ao seu computador principal.

Por exemplo, você pode armazenar o backup em um pen drive USB ou em um disco rígido externo. Alternativamente, é possível utilizar serviços de armazenamento em nuvem para guardar suas informações.

É desnecessário mencionar que, se você mantiver os dados de backup em seu dispositivo principal, eles poderão ser criptografados da mesma forma que os outros dados.

Por esse motivo, não é uma boa ideia manter o backup em seu computador principal.

Como fui infectado?

Ransomware tem vários métodos para serem incorporados ao seu sistema. Mas realmente não importa qual método foi usado no seu caso.

Ataque Tgvv após uma tentativa de phishing bem-sucedida.

No entanto, existem várias maneiras comuns pelas quais o ransomware Tgvv pode ser injetado em seu computador:

- Instalação oculta junto com outros aplicativos, especialmente utilitários que são oferecidos como freeware ou shareware;

- Links duvidosos em e-mails de spam que direcionam para o instalador do vírus;

- Utilização de recursos de hospedagem online gratuitos;

- Download de software pirata por meio de recursos ponto a ponto (P2P) ilegais.

Houve casos em que o vírus Tgvv se disfarçou como uma ferramenta legítima, por exemplo, em mensagens que exigiam a execução de algum software indesejado ou atualizações do navegador. Essa é uma tática comum usada por golpes online para tentar fazer com que você instale manualmente o ransomware Tgvv, envolvendo você diretamente no processo.

É importante ressaltar que um alerta falso de atualização não indicará explicitamente que você está injetando o ransomware. Essa instalação será ocultada sob algum aviso mencionando que você supostamente precisa atualizar o Adobe Flash Player ou algum outro programa suspeito.

Certamente, o uso de aplicativos pirateados também apresenta riscos. O uso de P2P é ilegal e pode resultar na injeção de malware grave, incluindo o ransomware Tgvv.

Em resumo, o que você pode fazer para evitar a infecção pelo ransomware Tgvv em seu dispositivo? Embora não haja garantia de 100% para evitar danos ao seu computador, aqui estão algumas dicas para ajudar a prevenir a infiltração do Tgvv. Seja cauteloso ao instalar software gratuito.

Certifique-se de ler sempre o que os instaladores oferecem além do programa principal gratuito. Evite abrir anexos de e-mail suspeitos e não abra arquivos de remetentes desconhecidos. Além disso, mantenha seu programa de segurança atualizado regularmente.

O malware não se revela facilmente. Não será listado entre seus programas disponíveis. No entanto, ele se disfarçará como algum processo malicioso em execução em segundo plano assim que você ligar o computador.

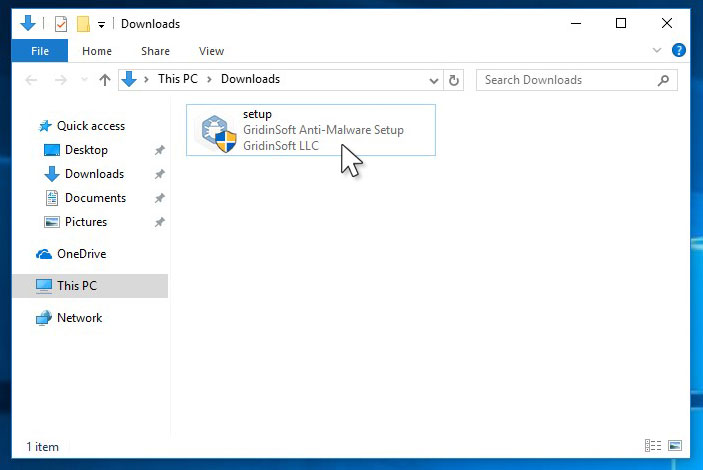

Como remover vírus Tgvv?

Além de codificar os arquivos da vítima, o vírus Tgvv também começou a instalar o Vidar Stealer no computador para roubar credenciais de contas, carteiras de criptomoedas, arquivos de desktop e muito mais.3

Razões pelas quais eu recomendaria o GridinSoft4

-

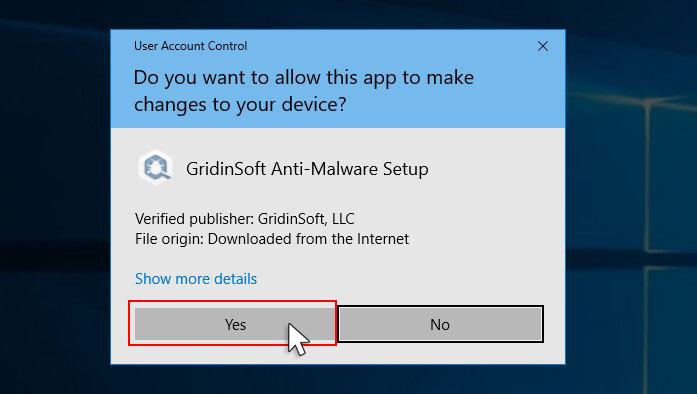

Execute o arquivo de configuração.

-

Pressione o botão “Instalar”.

-

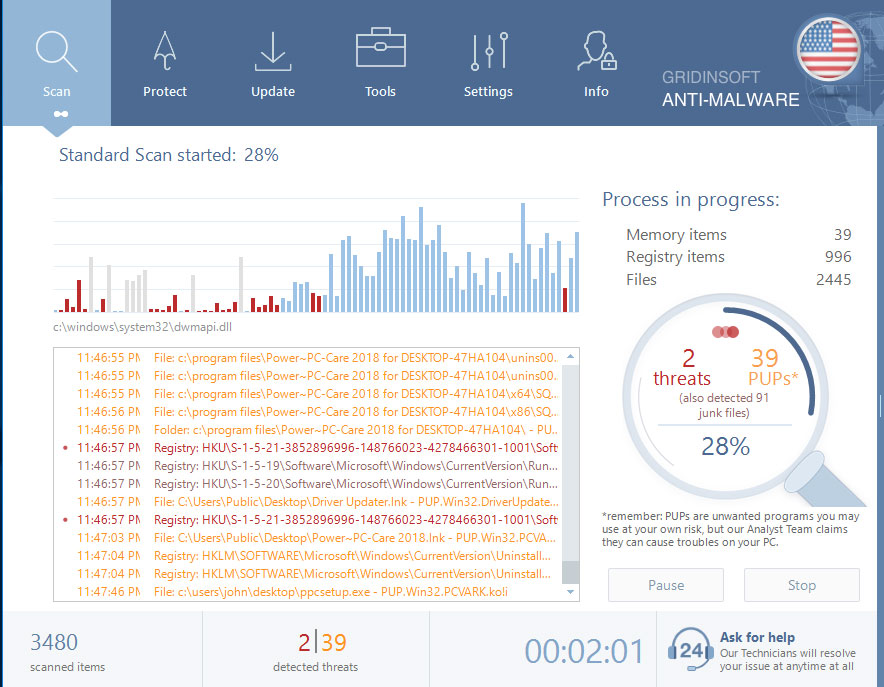

Uma vez instalado, o Anti-Malware será executado automaticamente.

-

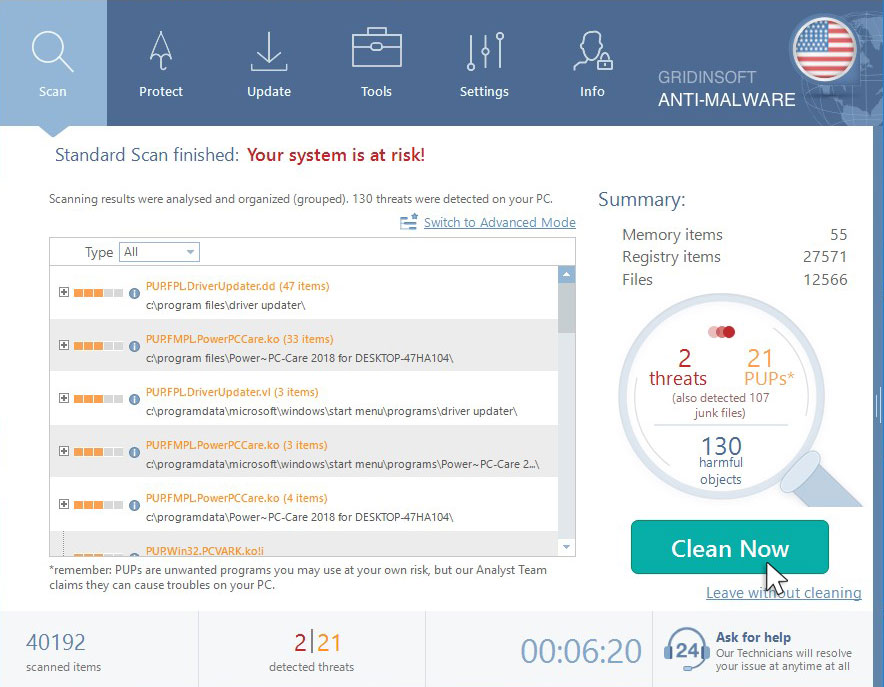

Aguarde a conclusão.

-

Clique em “Limpar agora”.

Leave a Comment